머신 러닝 기반의 사이버 공격 및 내부자 위협 탐지

Splunk User Behavior Analytics UBA

특징 Features

지속적인 위협 모니터링 자동 실행

- 킬 체인(Kill chain)을 따라 위협을 시각화하고 증거를 제공

- 분석 기반의 워크플로우를 통해 비정상적인 행위를 조사하고, 정책 위반과 잠재적인 데이터 유출 의도를 확인

- Splunk Enterprise의 방대한 데이터를 활용하는 머신러닝, 통계 프로파일링, 기타 이상 탐지 기술 제공

내부자 이상 행위 및 위협 탐지

- 사용자 학습을 통한 UBA 모델 기반 사용자 정의

- 사용자가 별도의 룰을 입력하지 않아도 신규 공격 탐지 (약 2주의 학습 기간 필요)

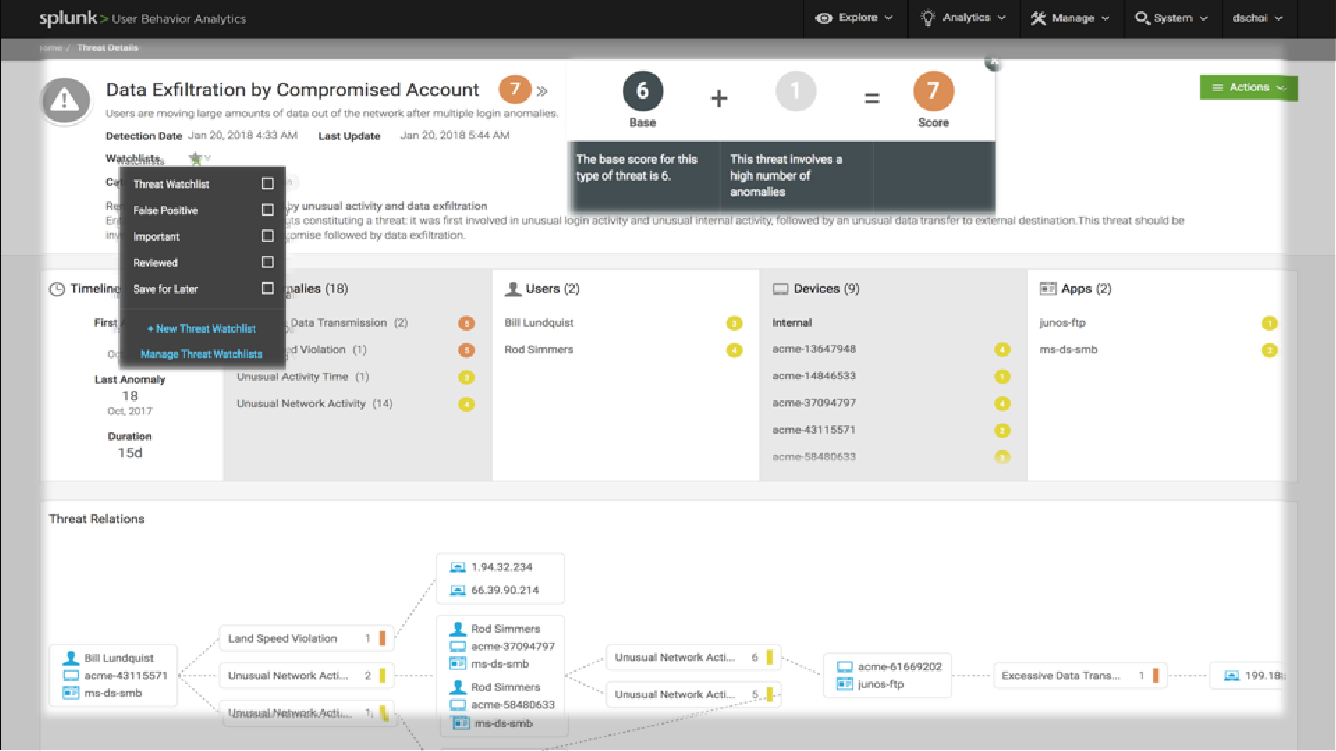

자동 스코어링

- 머신러닝 기법과 고급 분석기능을 통한 내부 위협을 탐지

기능 Functions

UBA 대시보드

- 비정상적인 사용자, 장치, 애플리케이션에 대한 직관적인 통합 대시보드 제공

- 통합 대시보드 제공으로 사용자 위협을 드릴 다운 형태로 쉽고 빠르게 확인

- 조직 내 발견되는 위협을 시각화하여 높은 수준으로 요약

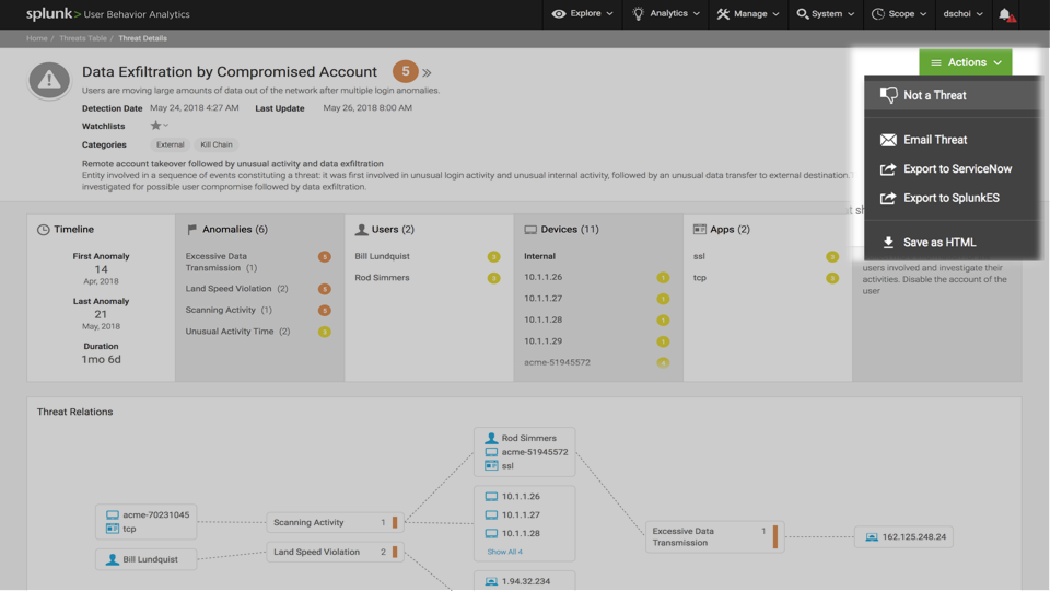

위협 검토 및 탐지

- 공격 기간 동안 관측된 이상 징후에 대해 사용자, 장치, 애플리케이션 정보를 모두 포함하여 표시

- 고급 연계분석, 셀프러닝, 머신러닝 등을 사용하여 주요 위협 식별

- 사용자 피드백 학습

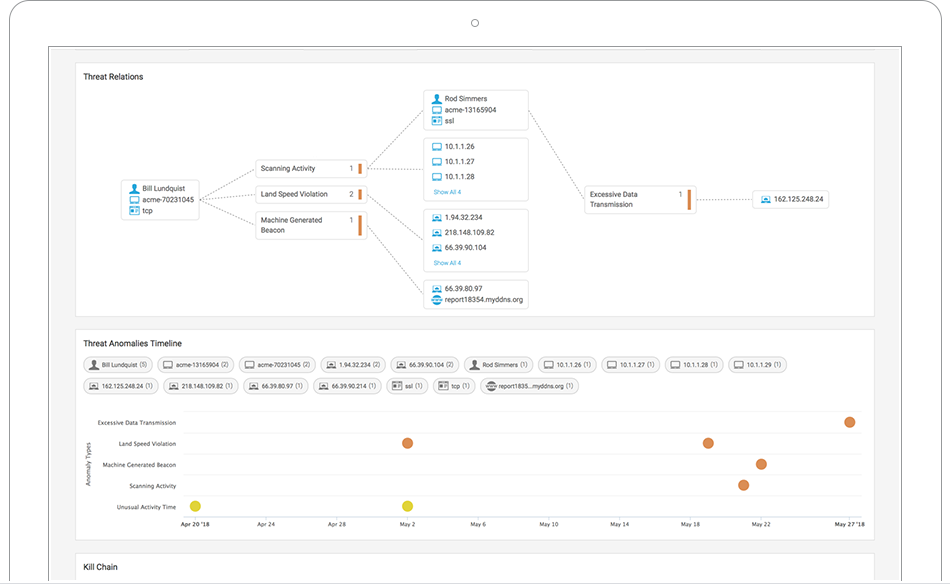

킬 체인(Kill Chain) 탐지 및 공격 경로 파악

- 비정상적인 APT 및 보안 침해(예: CnC, Lateral Communication)와 같은 킬 체인 공격을 식별

- 멀웨어나 악의적인 내부자 확산의 패턴을 탐지하고, 이상 작동 발생 시 실시간으로 대응

사용자 중심의 이상 징후 모니터링

- 조직 내에서 프로파일링된 전체 사용자의 행동을 강조하여 표시

- 위협별로 사용자를 식별하고, 맵핑하여 시각화된 대시보드 제공

- 멀웨어 감염 사용자 계정 및 디바이스 상태를 Flow 차트로 제공

장점 Advantages

다양한 데이터 소스

- 보안 제품, 애플리케이션, 호스트/서버/기타 엔드포인트 디바이스 등 머신 데이터를 생성하는 모든 인프라에서 수집한 다양한 데이터 소스를 통해 공격과 위협에 대한 연계 분석 및 패턴 감지

보안 분석가의 업무 효율 향상

- 멀웨어 또는 악성 프로그램의 활동 및 이벤트 확인

- 지능형 위협 및 멀웨어 감염과 관련하여 해킹된 호스트 탐지

- 복잡한 상관 관계 룰을 생성할 필요 없이 새로운 위협을 모니터링

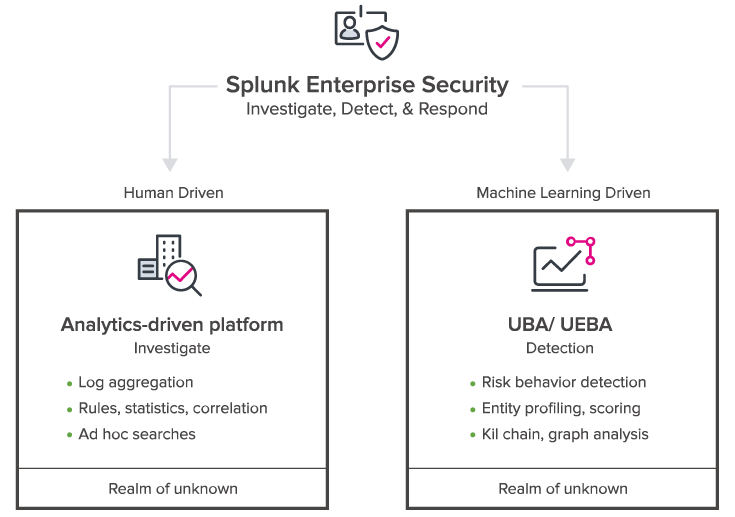

Splunk Enterprise Security(ES)와 연동 가능

- UBA 보안 도구와 보안 분석 툴이 결합함으로써 조직 내부에 대한 보안 기능 강화

NVIDIA AI 블로그

NVIDIA AI 블로그  네이버 톡톡 제품 문의

네이버 톡톡 제품 문의 MDS테크 AI 스토어

MDS테크 AI 스토어

윈도우와 IoT 이야기

윈도우와 IoT 이야기  IoT Tech Tube

IoT Tech Tube